SHA-256: что это и как работает алгоритм шифрования в 2022

Если вы хотя бы раз интересовались темой майнинга, то встречали такое понятие как «алгоритм хеширования SHA-256». Что это и почему имеет такую важность в теме криптовалюты? Кажется, что человек, далекий от программирования или цифровых систем, не сможет до конца разобраться в том, что это за «внутрянка» цифрового мира. Но это не так, и я собираюсь доказать свою теорию.

Итак, поговорим об алгоритме SHA-256 и о том, как он работает в мире цифровой валюты.

[short_shop_items category=3181]Что такое алгоритм SHA-256?

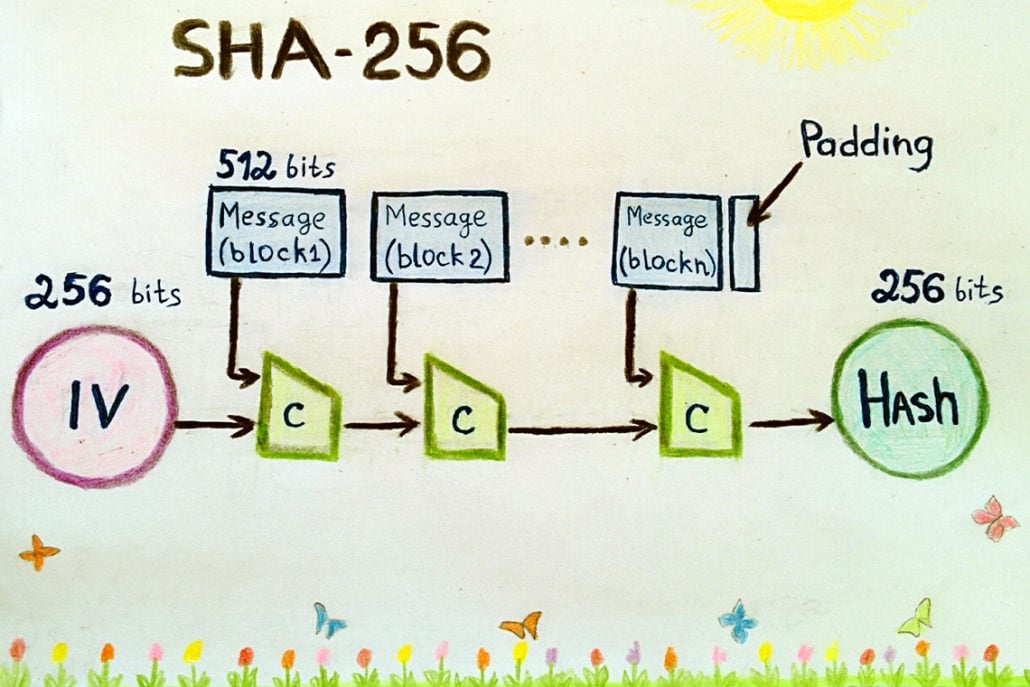

Начну с того, что мир криптовалюты построен на блокчейне. Это целая система разной информации, которая зашифрована в символы, цифры, знаки. Такая информация объемная и длинная, может содержать большие строки с данными. Чтобы уместить ее в четко отведенное количество символов и строк, была создана хеш-функция.

Она выполняется специальными алгоритмами (да, в цифровом мире очень многое завязано на вычислениях и программных действиях), и одним из таких является алгоритм SHA-256.

Он ― всего лишь небольшая (но самая известная) составляющая целого «семейства» криптографических алгоритмов под название SHA-2. Помимо 256 туда входят 224, 384 и другие. Грубо говоря, SHA-256 ― это артист агентства, в котором работают сотни других талантливых исполнителей, но именно его чаще требуют на бис и именно он приносит компании большую прибыль.

Постараюсь объяснить наглядно, что происходит в процессе хеширования. В цифровом мире любая информация переведена в набор символов, например, в «938db8c9f82c8». Для человека это непонятная околесица, для программ и блокчейна ― текст, аналогичный этой статье: из него можно получить или передать информацию.

Например, вам нужно перевести всю книгу «Маленький принц» Экзюпери в систему блокчейн. Получится, уникальный код, но очень длинный. Если воспользоваться хеш-функцией, его можно сократить до нужного количества символов, при этом суть информации не изменится.

Все, что касается темы хеширования (сокращения данных), напрямую связано с безопасностью и надежностью в цифровом мире. И все семейство SHA-2 в этом плане считается самыми надежными и популярными алгоритмами.

Любая хэш-функция выполняет как минимум 3 задачи:

- полностью изменить исходные данные на новые;

- принять данные любой длины, чтобы на выходе выдать данные четко заданной длины (сократить);

- обеспечить при сокращении данных их безопасность.

А теперь перейдем к насущному вопросу: при чем SHA-256 к теме майнинга? Неважно, интересуетесь ли вы майнинг-пулами или соло-майнингом, информация о хешировании понадобится в любом случае.

Майнинг на алгоритме SHA

Мы с вами ― потребители в мире криптовалюты точно так же, как, например, в фармацевтике. Для того чтобы купить себе таблетку от головной боли, мы не станем лезть в производство этого лекарства, искать лаборантов, а также воочию следить за процессом изготовления или исследованиями. Но состав на упаковке прочитаем обязательно.

То же самое происходит и с цифровым миром, когда становишься его частью. Да, в сложные процессы, которыми занимаются разработчики при создании алгоритмов, криптовалют вроде биткоина или лайткоина, мало кто станет вникать. Но суть всех процессов и то, на чем строится блокчейн, интересна любому пользователю, который стал частью криптомира. Как минимум, чтобы понимать с чем придется работать.

Потому поговорим о майнинге.

Здесь все относительно понятно: купил оборудование, выбрал крипту, настроил устройство для вычисления и начал работать и зарабатывать. Но внутри всегда лежит намного больше, чем на поверхности.

Алгоритм SHA-256 начинался с биткоина. Или наоборот. Дальше многие другие монеты присоединились именно к этому алгоритму хеширования:

- Bitcoin Cash (BCH);

- Syscoin (SYS);

- Peercoin (PPC);

- DigiByte (DGB);

- Namecoin (NMC).

У алгоритма можно выделить один самый большой плюс и один минус. Первое ― его востребованность (большая часть оборудования работает именно на нем, майнеры его очень любят). Второе ― его подконтрольность (из-за того, что SHA во многом зависит от вычислительной мощности оборудования, крупные майнеры пользуются большими привилегиями в нем, чем одиночки и новички).

В процессе майнинга пользователи с помощью специального оборудования и хеширования расшифровывают блок с информацией, а когда сделают это, смогут получить добыть новый блок и вознаграждение. Именно в этом процессе и участвует алгоритм хеширования SHA-256. Чем мощнее оборудование майнера, тем скорее он справится с этой задачей и первым заработает на своей работе. Удивительно, но алгоритм SHA-2 считается устаревшей моделью хеширования, хотя все еще самой популярной и важной для майнеров.

Опрос

[totalpoll id=»72750″]Что понадобится для майнинга?

При майнинге алгоритм SHA-256 используется на оборудовании:

- ASIC;

- GPU (или видеокарты).

Есть еще центральные процессоры, но добыча криптовалюты на них устарела. Выгоднее всего работать с первыми (ASIC), так как они приносят больше прибыли, хотя и более энергозатратны, что обусловлено их вычислительной мощностью. Асики способны справляться с задачами быстро и качественно, они стоят дороже другого оборудования, но и окупаются гораздо быстрее. Многие из них работают исключительно на алгоритме SHA-256 и добывают лояльную ему криптовалюту вроде биткоина.

Купить ASIC в России можно с помощью агентов и посредников, так как на рынке оборудования эти устройства не представлены, как те же смартфоны, например. Выбирая нужную модель, стоит обращать внимание не только на алгоритм хеширования, но обязательно на объем энергопотребления устройства (в конце концов, вам потом платить за электричество), его мощность и систему охлаждения.

А вы уже присмотрели для себя подходящий ASIC? Какую криптовалюту хотели бы добывать на нем?

Добавить комментарий